Kokeilussa Flipper Zero, osa 2: Ovesta sisään luvalla tai ilman

7.10.202310:01|päivitetty9.10.202307:56

Mikrobitti kokeili someilmiöksi noussutta hakkerin monitoimityökalu Flipper Zeroa. Juttusarjan toisessa osassa perehdymme rfid-tunnisteisiin ja ovien avaamiseen.

Opetustyökaluna myytävä Flipper Zero on eräänlainen hakkerin monitoimityökalu, joka taipuu osaavissa käsissä monenmoiseen tarkoitukseen.

Yksinkertainen ja pelillistetty käyttöliittymä on helposti opittavissa. Jo muutaman YouTube-videon katsomisen jälkeen käyttäjällä on peruskäsitys Flipper Zeron perusominaisuuksista.

Vaikka Flipper Zeroa voi sellaisenaan pitää vaarallisena laitteena, ei sen sisällä tarkalleen ottaen ole mitään laitonta tai ennenäkemätöntä. Sen sijaan laite paljastaa monenmoisia modernin nykymaailman heikkouksia, jotka ovat alttiita mahdolliselle kiusanteolle.

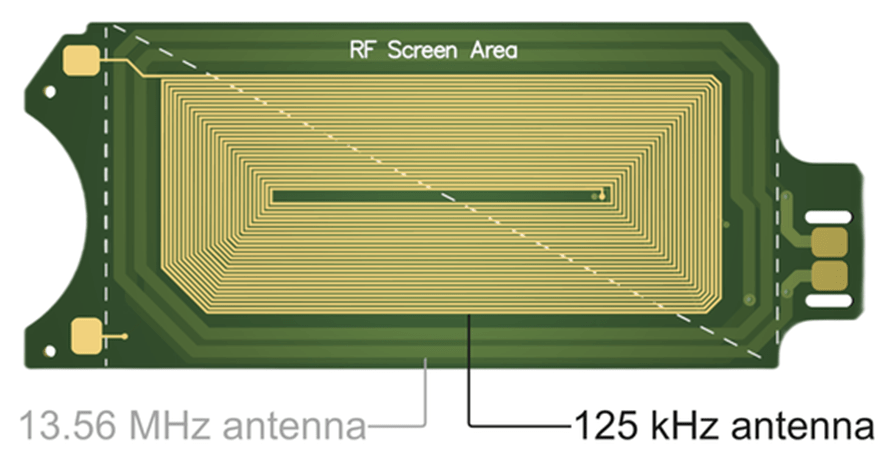

Flipper Zeron sisällä on rfid-piirilevy, jossa on antennit sekä matalan taajuuden 125 kilohertsin rfid-signaalille että 13,56 megahertsin nfc-yhteydelle. Jo pelkästään tämä kaksikko kykenee monenmoiseen pahantekoon, mutta mahdollistaa myös haavoittuvuuksien testaamisen.

Tavallista 125 kHz rfid -tunnistetta käytetään useissa eri yhteyksissä, joista yksi tunnetuin esimerkki on eläinten tunnistesirut.

Tunnisteeseen kuuluu pieni mikrosiru sekä antenni. Mikäli tunniste on passiivinen, saa se virtansa lukijalta antennin skannauksen yhteydessä. Yleensä matalan taajuuden tunnisteet on suojattu heikosti, joten Flipper Zero pystyy kopioimaan ne vaivatta.

Nopea pyyhkäisy. Luettava rfid-tunniste asetetaan Flipper Zeron alle. Matalan taajuuden rfid-tunnisteen lukemisessa menee muuta sekunti, mutta sen sijaan Mifare Classic -tyypin ncf-tunnisteen lukemisessa vierähtää useita minuutteja.

Valitettavasti näitä tunnisteita käytetään lemmikkien lisäksi tietyissä tapauksissa yritysten ja organisaatioiden kulkuavaimissa. Tunnisteet helpottavat kulunhallintaa ja niiden avulla on helppo tarkistaa, kuka on kulkenut mistäkin ovesta.

Flipper Zero kopioi pöydälle jääneen kulkulätkän uid-tunnisteen kertapyyhkäisyllä, minkä jälkeen laitteen omistaja pystyy avaamaan samat ovet kuin alkuperäinen lätkä. Kulunvalvonnan kannalta kopioitu kulkulätkä on identtinen kopio alkuperäisestä, joten ilman lupaa rakennukseen tullutta voi olla tätä kautta hankala huomata.

Kokeilussa selvisi, että kulkulätkän kopioiminen ja käyttäminen onnistuvat huolestuttavan helposti. Tästä syystä omia avaimia ei koskaan saisi lainata tai jättää lojumaan vartioimatta. Lisäturvaa kulunvalvontaan voivat tuoda esimerkiksi avainkoodit, joita vaaditaan tunnisteen lisäksi.

Salausta murtamassa

Kaikkien ovien aukaiseminen ei ole ihan näin helppoa, mikäli niissä on käytetty salausmenetelmiä. Usein tämä tarkoittaa siirtymistä 13,56 megahertsin nfc-tunnisteisiin. Tosin nämäkään tunnisteet eivät ole välttämättä suojassa Flipper Zerolta. Laite osaa nimittäin suorittaa yhdessä siihen liitetyn puhelimen kanssa MFKey32-hyökkäyksen.

Iskussa Flipper Zero hyödyntää Mifare Classic -tyypin rfid-tunnisteissa käytetyn crypto-1-salauksen heikkoutta. Käytännössä Flipper Zero lukee suoraan lukijasta joukon nonce-pareja, jotka laitteen omistaja tämän jälkeen siirtää bluetooth-yhteyden avulla puhelimeensa.

Algoritmi analysoi tiedot ja murtaa salausavaimet, joita puolestaan käytetään tunnisteen murtamiseen ja kopiointiin. Koko prosessi hoituu Flipper Zeron oman mobiilisovelluksen kautta.

Vaikka isku on teoriassa helppo suorittaa, ei se välttämättä toimi käytännössä. Testissä totesimme uudenkarhean lukon salauksen pitävän hyökkäysyrityksestä huolimatta, mutta osaavammissa käsissä se toki olisi saattanut murtua.

Tässä muistutus siitä, miksi työpaikan kulkulätkää ei koskaan kannata jättää lojumaan pöydälle

Flipper Zero, osa 1: Tähän kaikkeen somesensaatioksi noussut ”hakkerin monitoimityökalu” pystyy

SAMULI LEPPÄLÄ

Jätä kommentti